Table des matières:

- Auteur John Day day@howwhatproduce.com.

- Public 2024-01-30 09:10.

- Dernière modifié 2025-01-23 14:46.

Dans ce instructable, je vais vous montrer un moyen facile de bloquer près de milliers de publicités, dans une méthode simple et facile.

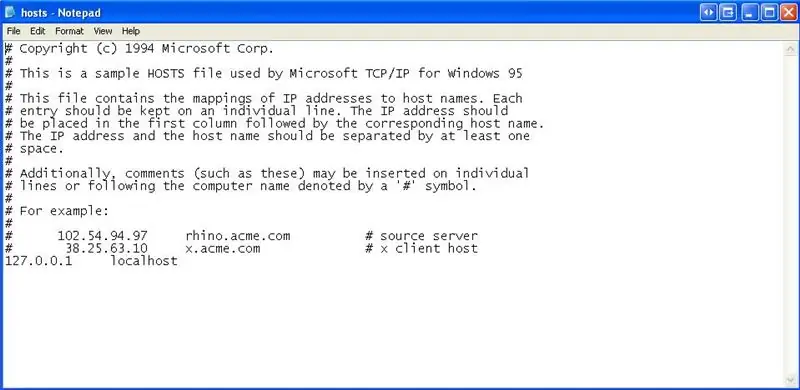

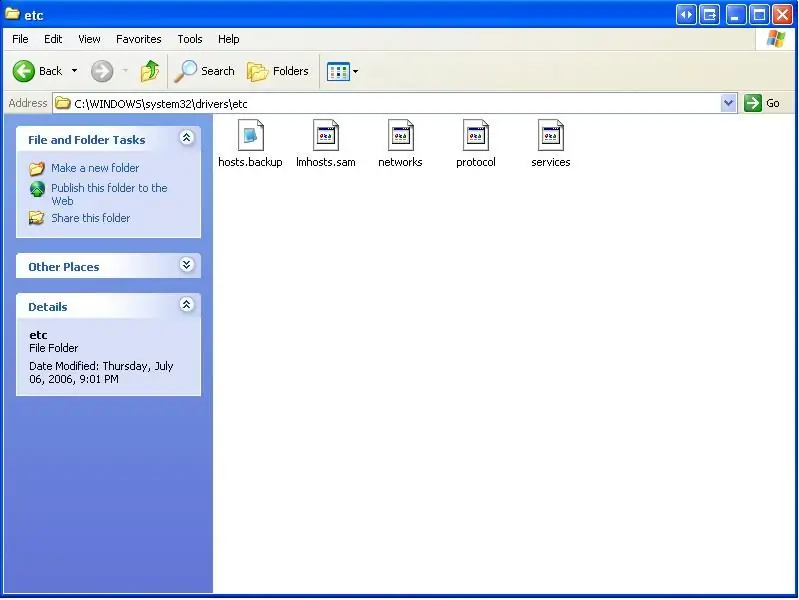

Étape 1: À propos du fichier HOSTS de Windows

Avant de commencer, il est important de comprendre exactement ce qu'est le fichier HOSTS. Le fichier HOSTS est un fichier avec des adresses IP, correspondant à un nom de domaine, avec lequel Windows fait référence et contourne le DNS. Pour une explication plus approfondie, veuillez visiter Définition de Wikipédia:

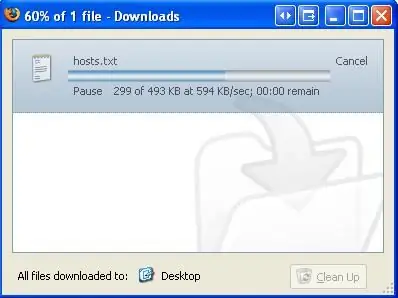

Étape 2: Télécharger le fichier HOSTS de remplacement

Il existe de nombreux fichiers HOSTS de remplacement, alors expérimentez et déterminez celui que vous préférez. Personnellement, j'utilise le fichier HOSTS de prévention des logiciels malveillants MVPS. Cela me convient. Le fichier MVPS HOSTS que j'ai utilisé se trouve ici: https://www.mvps.org/winhelp2002/hosts.txt Enregistrez simplement ce fichier sur votre bureau, temporairement. (Clic droit, Enregistrer la cible/ Lien en tant que..)

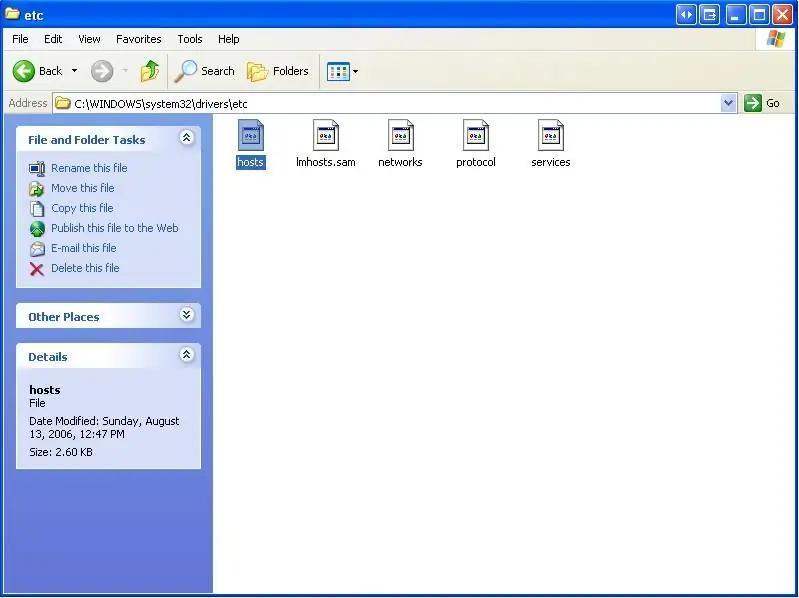

Étape 3: Accédez au fichier HOSTS par défaut et sauvegardez-le

Notre prochaine étape consiste à trouver le fichier HOSTS sur votre ordinateur. Voici quelques-uns des emplacements par défaut du fichier Windows HOSTS de Wikipedia.

- Linux et autres systèmes d'exploitation de type Unix: /etc

- Windows 95/98/Me: %windir%

- Windows NT/2000/XP/Vista: %SystemRoot%\system32\drivers\etc\ est l'emplacement par défaut, qui peut être modifié. Le répertoire réel est déterminé par la clé de registre \HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\DataBasePath.

- Mac OS: dossier système: Préférences ou dossier système (le format du fichier peut varier par rapport à ses homologues Windows et Linux)

- Mac OS X: /private/etc (utilise le fichier hosts de style BSD)

- OS/2 et eComStation: "bootdrive":\mptn\etc

- Novell Netware: SYS:\ETC

Si vous ne le trouvez pas, Démarrer -> Rechercher est toujours un bon outil à utiliser:). Une fois que vous avez navigué avec succès vers le fichier HOSTS, renommer est de "HOSTS" à "HOSTS.backup". avoir une sauvegarde de votre fichier HOSTS par défaut si, pour une raison quelconque, vous souhaitez y revenir.

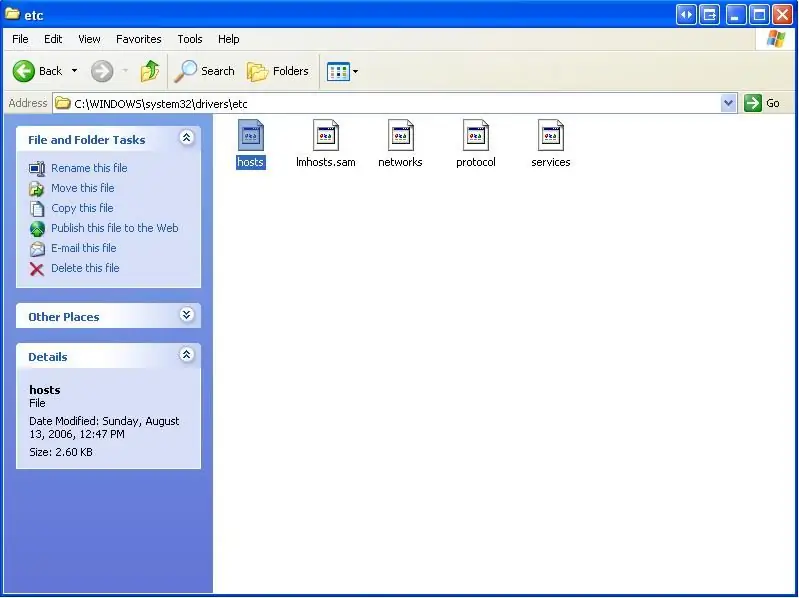

Étape 4: Copiez le nouveau fichier HOSTS

Ensuite, copiez et collez le fichier "HOSTS.txt" de votre bureau à l'endroit où se trouvait votre fichier HOSTS par défaut.

Une fois le fichier copié, renommez-le de "HOSTS.txt" en "HOSTS". REMARQUE: vous devrez peut-être modifier les paramètres de votre dossier pour ne pas "Masquer les extensions pour les types de fichiers connus" en allant dans Outils -> Options des dossiers -> Affichage -> Décochez "Masquer les extensions pour les types de fichiers connus".

Étape 5: Terminez

Vous avez maintenant remplacé votre fichier HOSTS !

Toutes nos félicitations. L'activation des modifications peut prendre quelques minutes. Vous devrez peut-être également fermer toutes les fenêtres du navigateur Internet. Profitez de la navigation sur Internet avec un minimum de publicités !

Conseillé:

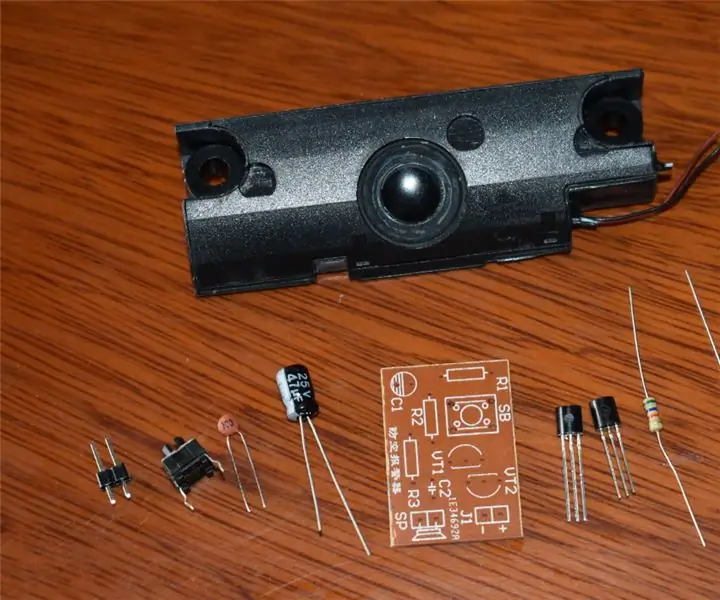

Bricolage d'une sirène de raid aérien avec des résistances, des condensateurs et des transistors : 6 étapes (avec photos)

Bricolage d'une sirène Air Raid avec des résistances, des condensateurs et des transistors: Ce projet de bricolage Air Raid Siren abordable convient à la recherche d'un circuit d'auto-oscillation composé uniquement de résistances, de condensateurs et de transistors qui peuvent enrichir vos connaissances. Et il convient à l'éducation à la défense nationale pour les enfants, en

Comment démonter un ordinateur avec des étapes et des images faciles : 13 étapes (avec des images)

Comment démonter un ordinateur avec des étapes et des images faciles : Il s'agit d'instructions sur la façon de démonter un PC. La plupart des composants de base sont modulaires et facilement démontables. Cependant, il est important que vous soyez organisé à ce sujet. Cela vous aidera à éviter de perdre des pièces, et aussi à faire le remontage ea

Comment bloquer les interférences gênantes des téléphones portables : 3 étapes

Comment bloquer les interférences gênantes des téléphones portables : cette instructable vous montrera comment bloquer ces interférences sonores gênantes avec les radios et les haut-parleurs lorsque votre téléphone portable se connecte au vaisseau-mère ou à ce rare moment où quelqu'un vous appelle. Vous aurez besoin de : 2 téléphones portables (un pour tester

Comment bloquer/tuer les puces RFID : 4 étapes (avec photos)

Comment bloquer/tuer les puces RFID : dans ce Instructable, je vais décrire différentes manières de bloquer ou de tuer les étiquettes RFID. RFID signifie identification par radiofréquence. Si vous ne connaissez pas encore cette technologie, vous devriez certainement commencer à vous familiariser avec elle, car le n

Comment ne pas bloquer les caméras : 5 étapes (avec photos)

Comment ne pas bloquer les caméras : Il y a eu un afflux de projets sur Internet prétendant protéger un individu des caméras de surveillance. Certains utilisent des lasers. D'autres utilisent des ballons et de l'électricité statique. Ceux que j'ai trouvés les plus intrigants utilisaient des LED infrarouges (IR). J'ai résolu t